小心!Word与PDF文件或藏泄密风险

在日常工作和生活里,Word、PDF文件是我们经常使用的工具。但你有没有想过,一份看起来普通的DOC或PDF文档,或许正藏着能窃取机密的恶意代码呢?

今天,就带大家了解相关案例和防范办法。

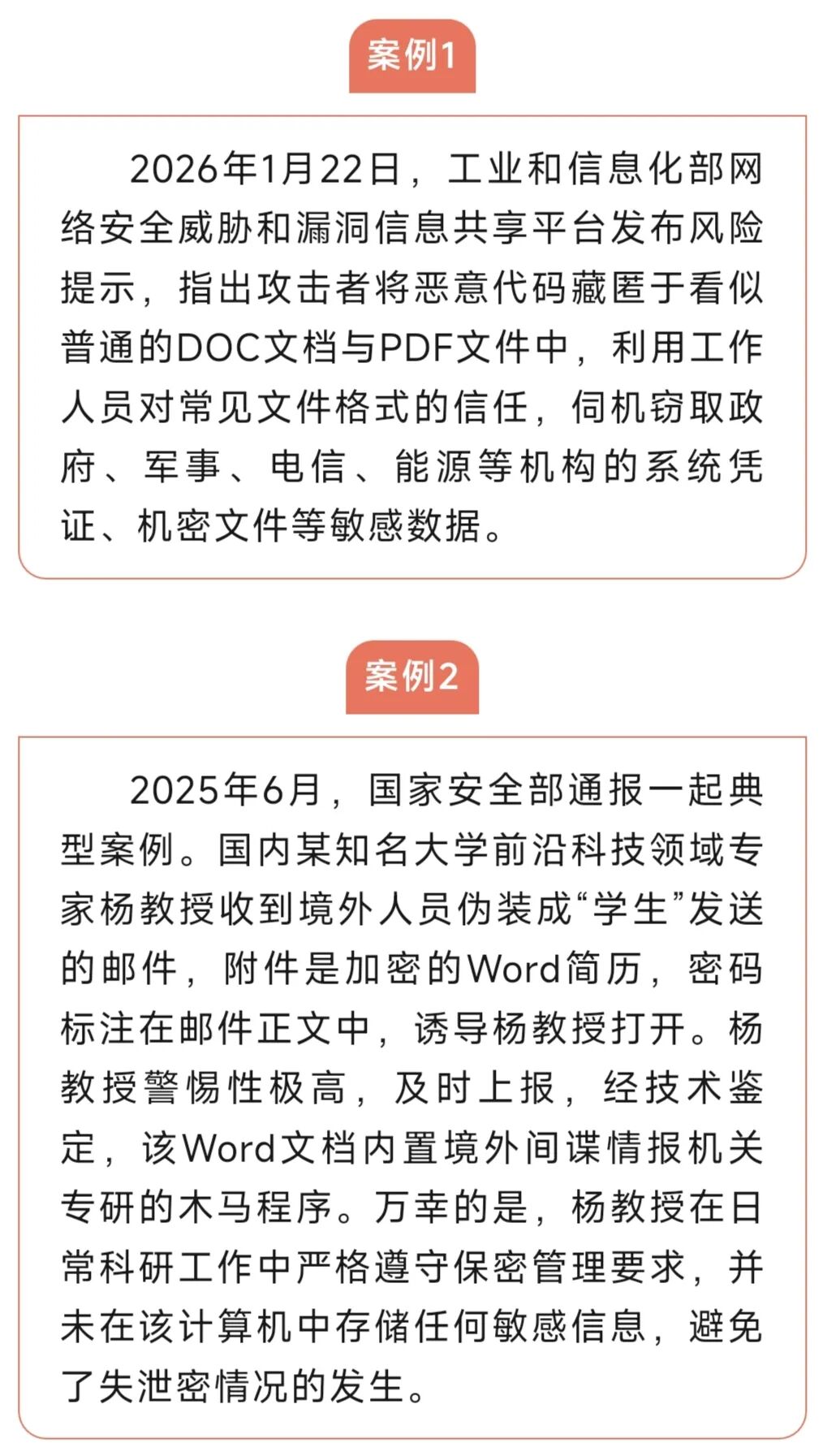

典型案例

Word、PDF是如何变成“窃密工具”的?

攻击者会精心制作两种具有迷惑性的文件。

手段一:带有恶意宏的Word文档,“启用内容”等于“引贼进门”

攻击者把恶意宏代码嵌入Word文档,将其伪装成会议通知、合同、补丁说明等常用文件,邮件标题模仿官方语气,非常容易让人相信。用户打开文档后,会弹出“需要启用宏才能正常显示内容”的提示,一旦点击“启用内容”,宏代码就会自动运行:解密并释放恶意程序,生成看起来像合法程序的可执行文件,植入后门程序,实现开机自动启动、远程控制电脑等操作,整个过程都在后台悄悄进行,没有任何提示。

手段二:伪装成PDF的可执行文件,“双击打开”就会“放狼入室”

这种方法更具欺骗性,主要有两种形式:一是“双后缀伪装”,文件名表面是“xxx.pdf”,实际是“xxx.pdf.exe”,图标显示为PDF样式,用户双击后,看似在打开PDF,实际上是运行了可执行程序,释放后门;二是“恶意文件伪装”,把恶意的.desktop文件伪装成PDF,用户误点后,会触发隐藏的命令,下载窃密程序。

安全提醒

一、增强风险意识,警惕陌生邮件。马上关闭Office软件默认的宏执行功能,只允许受信任、有数字签名的宏运行;不要打开陌生邮件附件里的Word文档,如果确实需要打开,先核实发件人身份,确认没有风险后,关闭宏功能再查看内容,坚决不点击“启用内容”。

二、留意PDF陷阱,规范打开步骤。接收PDF文件时,先查看文件名后缀,对“pdf.exe”这类双后缀文件要特别警惕,避免直接双击打开;通过正规的PDF阅读器打开文件,开启安全模式,禁止PDF自动运行嵌入的程序;不接收陌生来源、没有明确用途的PDF文件,尤其是压缩包里的PDF附件。

三、加强终端防护,全面排查安全隐患。组织对终端进行安全检查,删除SystemProc.exe等恶意程序;实时监控注册表启动项的异常写入情况,清除后门的自启配置;安装动态沙箱等安全防护工具,深度检测并清除伪装的文档。

开盘就大涨44.24%,又一家厦门企业成功在港交所上市!

新诊区投入使用!800张床位全部开放!湖里区这家医院再次升级

全国首个启动!湖里区打造“ESG+文明”示范样板

2026年“央媒话厦门”采访活动今日启动

原标题:《警惕!Word、PDF可能泄密》

阅读原文

本文仅代表作者观点,版权归原创者所有,如需转载请在文中注明来源及作者名字。

免责声明:本文系转载编辑文章,仅作分享之用。如分享内容、图片侵犯到您的版权或非授权发布,请及时与我们联系进行审核处理或删除,您可以发送材料至邮箱:service@tojoy.com